Avoir un réseau à administrer était autrefois un travail pour les informaticiens des grandes entreprises. Cependant, le monde est devenu plus avancé technologiquement que même les petites entreprises ont leur propre réseau. Même la plupart des ménages trouvent la connexion Internet vitale; la plupart ont donc installé un réseau local. De nos jours, la mise en place d’une connexion WiFi est simple et peu coûteuse.

Certains utilisateurs ont un réseau WiFi fonctionnant avec leur câble ou service Internet DSL, tandis que d’autres utilisent le WiFi en utilisant leur smartphone comme point d’accès. La plupart des téléphones intelligents ont la capacité d’agir comme des points chauds mobiles et d’attacher une connexion Internet sans fil à d’autres appareils.

Quel que soit le nombre d’entre nous qui utilisent actuellement le WiFi, la plupart d’entre nous n’ont pas été formés à la sécurité des réseaux. Cela signifie que votre réseau WiFi peut être vulnérable aux pirates malveillants ou à ceux qui souhaitent simplement utiliser gratuitement votre accès Internet haut débit.

L’accès à Internet est relativement peu coûteux, mais certaines personnes le souhaitent simplement gratuitement; tandis que d’autres ont des objectifs plus néfastes à l’esprit.

Vous devez être conscient de certains signes d’avertissement indiquant que quelqu’un se connecte à votre réseau sans autorisation. Un signe commun est une connexion Internet plus lente. Chaque connexion Internet occupe une certaine bande passante, et si quelqu’un télécharge des torrents ou joue à des jeux en ligne sur votre réseau sans votre autorisation, votre trafic va ralentir.

Un autre signe révélateur est la réception d’une lettre d’infraction au droit d’auteur de votre FAI disant que vous avez été surpris à télécharger du matériel protégé par des droits d’auteur alors que vous savez que vous n’avez rien fait de la sorte. L’un ou l’autre peut être un signe que votre réseau sans fil a été compromis.

Savoir qui utilise votre WiFi et quand est crucial pour garder votre réseau sécurisé. Ce tutoriel vous montrera comment vérifier si quelqu’un utilise votre WiFi, comment le lancer et comment l’empêcher ainsi que quiconque d’accéder à votre WiFi à nouveau.

Vérifiez qui utilise votre réseau WiFi

Il existe plusieurs façons de détecter si quelqu’un utilise ou non votre réseau sans fil. Une façon peu technique consiste à éteindre tous vos ordinateurs, smartphones et tablettes afin qu’aucun de vos appareils ne soit allumé. Vérifiez ensuite les voyants d’activité de votre routeur sans fil (souvent appelé modem sans fil si vous êtes connecté à Internet par câble ou DSL haut débit). Si une activité régulière apparaît toujours sur le routeur même si aucun des utilisateurs autorisés n’est sous tension, cela signifie que quelqu’un utilise votre WiFi sans votre autorisation.

L’étape suivante consiste à utiliser un navigateur Web pour vous connecter à la page d’accès de votre routeur sans fil. Presque tous les routeurs domestiques ont une page d’accès en ligne à laquelle vous pouvez accéder à partir de n’importe quel ordinateur lié au routeur. L’URL à saisir dans la fenêtre de votre navigateur varie d’un routeur à l’autre, mais c’est presque toujours une adresse IP.

Vous pouvez trouver l’URL exacte en consultant la documentation de votre routeur. Vérifiez sur le routeur lui-même pour voir si l’adresse est imprimée sur l’étiquette, ou en utilisant les adresses par défaut: un grand nombre de routeurs utilisent http://192.168.0.1 ou http://192.168.1.1.

Si vous utilisez Xfinity (Comcast) pour accéder à Internet, l’URL par défaut pour accéder à votre routeur / modem peut être http://10.0.0.1/.

Vous pouvez simplement entrer le numéro (par exemple, «192.168.0.1») dans la barre d’adresse de votre navigateur et appuyer sur Entrée. Cela vous amènera à l’interface administrative de votre routeur. Vous pouvez trouver des informations sur les routeurs Netgear ici, les routeurs Belkin ici et des informations sur les routeurs Asus ici.

Vous aurez besoin de connaître le mot de passe administrateur pour votre routeur pour vous connecter. Vous devriez avoir enregistré ce mot de passe lorsque vous configurez votre routeur, ou il devrait avoir été défini pour vous par le technicien d’installation si vous aviez quelqu’un d’autre pour configurer votre réseau .

Le nom d’utilisateur par défaut le plus courant est admin et le mot de passe par défaut le plus courant est admin ainsi que. Les autres mots de passe par défaut très courants sont «1234» ou simplement le mot «mot de passe».

Si vous utilisez un routeur / modem fourni avec votre service Comcast / Xfinity et que vous n’avez pas changé le mot de passe de celui d’origine, le nom d’utilisateur par défaut peut être admin et le mot de passe par défaut pourrait être juste password.

Une fois connecté, consultez la page d’administration de votre routeur pour la liste des appareils connectés. Sur un routeur Netgear, cela est généralement répertorié sous Maintenance-> Périphériques connectés. Sur un routeur Linksys, il est répertorié sous Carte réseau.

D’autres routeurs auront leur propre structure organisationnelle pour ces informations, mais chaque routeur devrait les fournir. Une fois que vous êtes sur la liste, vous pouvez identifier chaque appareil répertorié par son adresse MAC.

Voici un article TutorielsGeek offrant une explication rapide de ce que sont les adresses MAC. Tout ce que vous devez savoir pour le moment, c’est que chaque appareil a son propre numéro unique qui est utilisé pour l’identifier sur le réseau local, qui est votre réseau WiFi dans ce cas.

Vous pouvez trouver l’adresse MAC de tous vos ordinateurs, les comparer à la liste, puis voir s’il y a des périphériques sur la liste que vous ne reconnaissez pas comme appartenant à un utilisateur réseau autorisé.

Si vous ne parvenez pas à identifier tous les appareils répertoriés, éteignez-les ou actualisez la carte. C’est un processus d’élimination. N’oubliez pas d’inclure les téléviseurs intelligents et tous les autres appareils connectés à votre WiFi tels que les lecteurs Roku ou Amazon Echos.

Si tout cela dérange avec les adresses MAC et les pages de gestion du routeur est un peu en dehors de votre zone de confort technique, ne vous inquiétez pas. Il existe d’excellents outils tiers qui vous aideront à faire le travail.

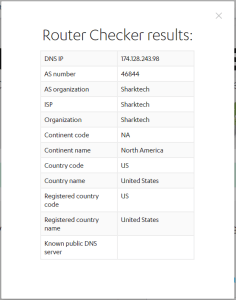

Vérificateur de routeur F-Secure

Un tel excellent outil est le Vérificateur de routeur F-Secure. C’est une solution gratuite et rapide pour voir si votre routeur a été piraté ou non.

Accédez simplement au site Web, sélectionnez le bouton bleu «Vérifier votre routeur» et laissez le site Web faire son travail. Il évaluera toutes les vulnérabilités de votre routeur et vous en informera.

L’inspecteur WiFi

Une autre voie est de télécharger Inspecteur WiFi, une application Google Play qui analyse votre réseau Wi-Fi et vous indique quels appareils l’utilisent. C’est un bon moyen d’identifier les appareils accédant à votre réseau.

Sécurisez votre réseau WiFi contre les intrus

Que devez-vous faire si vous identifiez une personne utilisant votre réseau WiFi sans votre autorisation? La première étape consiste à les supprimer, puis à vous assurer qu’ils ne pourront pas recommencer.

Les instructions ci-dessous sont testées à l’aide d’un routeur intelligent Linksys. Votre routeur peut différer légèrement et utiliser une terminologie différente. Adaptez simplement les instructions suivantes à votre modèle spécifique.

- Connectez-vous à votre routeur et accédez à l’interface d’administration.

- Sélectionnez la partie sans fil de l’interface ou recherchez le réseau invité.

- Désactivez le réseau Invité, sauf si vous l’utilisez spécifiquement.

- Désactivez la connexion sans fil. Sur un routeur Linksys, il s’agit d’une bascule. Cela mettra tout le monde hors de votre WiFi.

- Sélectionnez WPA2 comme mode de sécurité sans fil s’il n’est pas déjà sélectionné.

- Modifiez le mot de passe d’accès sans fil et enregistrez les modifications.

- Activez à nouveau le sans fil.

- Modifiez le mot de passe sur tous les appareils qui se connectent au WiFi.

La désactivation de la connexion sans fil déclenchera tous les utilisateurs à ce moment-là, vous pouvez donc alerter vos utilisateurs autorisés pour éviter toute interruption. Une fois éteint, assurez-vous d’utiliser WPA2, car il s’agit actuellement du cryptage le plus sécurisé.

Si votre routeur ne prend pas en charge WPA2, vous devez mettre à niveau; c’est la norme de facto pour la sécurité sans fil. Pour en savoir plus sur le choix du bon routeur, veuillez consulter cet article TutorielsGeek sur la façon d’acheter le bon routeur pour vos besoins.

Changez le mot de passe en quelque chose d’aussi difficile que possible tout en étant capable de vous en souvenir. Mélangez les majuscules et les minuscules, les lettres et les chiffres. Si votre routeur le permet, ajoutez un ou deux caractères spéciaux pour faire bonne mesure.

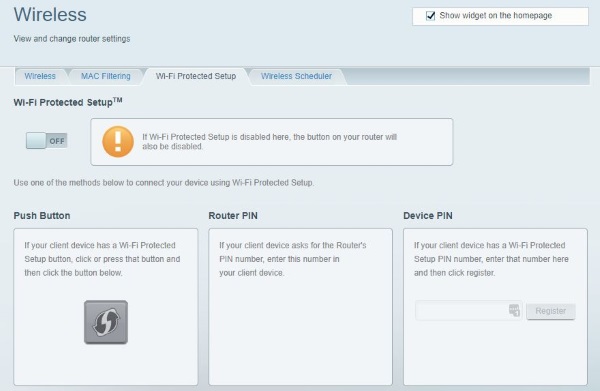

Des mesures supplémentaires que vous pouvez prendre incluent la désactivation de la configuration protégée par WiFi et la mise à niveau du firmware du routeur. Il devrait y avoir un paramètre dans la partie sans fil de votre routeur qui désactive WPS. Il s’agit d’une vulnérabilité connue dans les propriétés partagées, les dortoirs ou d’autres endroits où vous ne contrôlez pas qui va et vient. Désactivez-la pour empêcher les utilisateurs de s’authentifier sur votre réseau s’ils ont un accès physique au matériel du routeur.

La mise à niveau du firmware du routeur permet à votre routeur de bénéficier des correctifs ou correctifs de sécurité. La récente vulnérabilité KRACK en est un exemple. Il a trouvé une faiblesse dans WPA2 qui a été rapidement corrigée. Seule une mise à jour du micrologiciel du routeur peut vous protéger complètement, alors autorisez les mises à jour automatiques sur votre routeur si c’est possible, sinon, vérifiez régulièrement les mises à jour.

Ce sont les bases de la façon de vérifier si quelqu’un utilise votre WiFi et comment les empêcher de le faire à nouveau. Connaissez-vous d’autres moyens d’atteindre cet objectif? Si oui, partagez-les avec nous dans les commentaires ci-dessous!